Claves

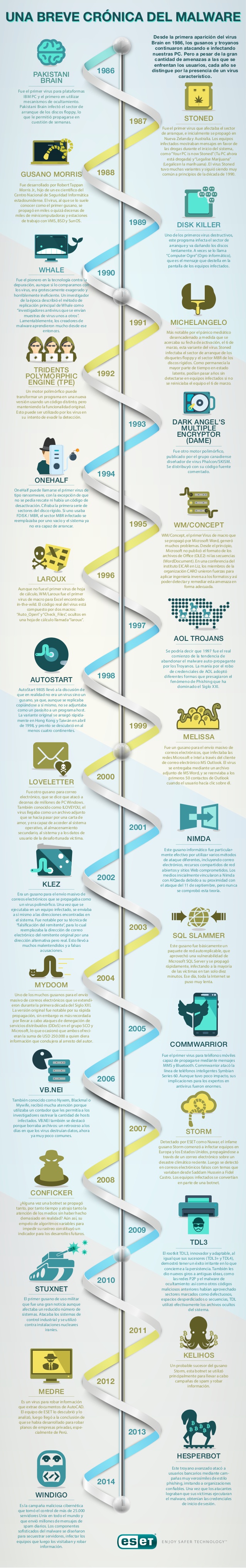

Infografía: Conoce la historia del malware

Por @cdperiodismo

Publicado el 15 de mayo del 2015

El Día de Internet se celebra el 17 de mayo y uno de los retos más importantes es enfrentar la seguridad informática.

Por ello, ESET, compañía líder en detección proactiva de amenazas, repasó en una infografía cuáles fueron los desarrollos claves en la historia de los códigos maliciosos y cómo ha ido cambiando su forma de propagación y la lucha para enfrentarlos.

Para comenzar, la historia del malware se remonta a 1986, año en el que apareció el primer virus para plataformas IBM PC utilizando mecanismos de ocultamiento. El entonces llamado Pakistani Brain, infectó el sector de arranque de los discos floppy, lo que le permitió propagarse en cuestión de semanas. A su vez, hacia finales de los 80, irrumpe el Gusano Morris, malware conocido como el primer gusano que se propagó en miles o quizás decenas de miles de minicomputadoras y estaciones de trabajo como VMS, BSD y SunOS.

En la década del 90, se recuerda el famoso Michelangelo, virus que infectaba el sector de arranque de los disquetes floppy y el sector MBR de los discos rígidos. En 1994 se detectó el primer malware de tipo ransomware, llamado OneHalf, y aunque no pedía rescate ni había un código de desactivación, cifraba la primera serie de sectores del disco rígido. Si se usaba FDISK/MBR, el sector MBR infectado se reemplazaba por uno vacío y el sistema ya no era capaz de arrancar.

En el 2000 llegó un gusano para correo electrónico, que atacó a decenas de millones de PC Windows. También conocido como ILOVEYOU, la amenaza llegaba como un archivo adjunto que se hacía pasar por una carta de amor, y era capaz de acceder al sistema operativo, al almacenamiento secundario, al sistema y a los datos de usuario de la víctima.

Ya hacia 2005 nos encontramos con CommWarrior, el primer malware para teléfonos móviles capaz de propagarse mediante mensajes MMS y Bluetooth.

En 2010 apareció un gusano denominado Stuxnet que marcó una nueva era del malware moderno. El mismo atacaba los sistemas de control industrial y se utilizó contra instalaciones nucleares iraníes. Ya para el 2012, aparece Medre, amenaza que robaba información extrayendo documentos de AutoCAD.

“Lo códigos maliciosos han evolucionado con el paso del tiempo y las amenazas llegaron a ser cada vez más sofisticadas. En la actualidad, las amenazas que más detectamos tienen que ver con Troyanos, así como también diferentes tipos de Ransonware”, comenta Pablo Ramos, Jefe del Laboratorio de Investigación de ESET Latinoamérica.

Revisa la infografía:

Publicado por:

@cdperiodismo

Sígueme

COMPATIR EN REDES

NOTICIAS RELACIONADAS

4 ideas para ganar dinero en la Internet usando un blog

Para el español Álex Navarro, cualquier persona puede ganar dinero en Internet. Así decidió vivir luego de renunciar de una empresa informática en 2010. La situación no era favorable, la crisis ya empezaba a destruir puestos de trabajo.

09-06-12Lo que Google+ necesita para ser una plataforma periodística

Después de navegar por Google+, Jeff Sonderman de Poynter presentó tres ideas que podrían ayudar que esta red social se convierta en una plataforma periodística.

01-07-11